สรุปสั้น

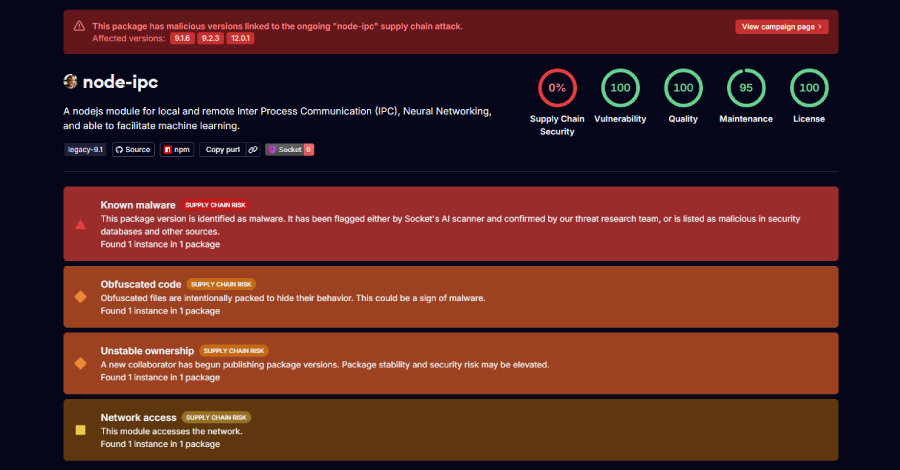

เมื่อวันที่ 14 พฤษภาคม 2569 นักวิจัยจาก Socket และ StepSecurity เตือนเรื่องการโจมตี supply chain ในแพ็กเกจ node-ipc บน npm node-ipc เป็นไลบรารียอดนิยมที่มียอดดาวน์โหลดกว่า 822,000 ครั้งต่อสัปดาห์ ใช้สำหรับ inter-process communication ใน Node.js พบ 3 เวอร์ชันที่ถูกฝังโค้ดอันตราย ได้แก่ 9.1.6, 9.2.3 และ 12.0.1 payload ขนาด 80 KB ที่ถูกอัดบีบ (obfuscated) สามารถขโมย credentials กว่า 90 หมวดหมู่ รวมถึง AWS, Azure, GCP, SSH keys, Kubernetes tokens, GitHub CLI configs และอื่นๆ ข้อมูลที่ถูกขโมยจะถูกบีบอัดเป็น gzip แล้วส่งออกไปยังเซิร์ฟเวอร์ของผู้โจมตีที่ปลอมตัวเป็น Azure infrastructure

วิธีการโจมตี

การโจมตีครั้งนี้มีความซับซ้อนสูง:

- ไม่ใช้ lifecycle hooks — ไม่พึ่งพา

preinstall,installหรือpostinstallscripts ที่เครื่องมือ security ส่วนใหญ่ตรวจจับได้ - ฝังเป็น IIFE — payload ถูกเพิ่มเป็น Immediately Invoked Function Expression ท้ายไฟล์

node-ipc.cjsทำให้ทำงานทันทีเมื่อ import - ขโมย domain หมดอายุ — ผู้โจมตียึด domain

atlantis-software.netที่เป็น recovery email ของเจ้าของแพ็กเกจตัวจริง แล้วใช้ reset password เพื่อเข้าถึงบัญชี npm - ปลอมตัวเป็น Azure — ข้อมูลถูกส่งออกไปยังเซิร์ฟเวอร์ที่ตั้งชื่อเลียนแบบ Azure infrastructure

ข้อมูลที่ถูกขโมย

payload สามารถเก็บรวบรวมข้อมูลกว่า 90 หมวดหมู่ ตัวอย่างเช่น:

- AWS credentials และ config files

- Azure service principal tokens

- GCP service account keys

- SSH private keys

- Kubernetes tokens และ kubeconfig

- GitHub CLI configs และ tokens

- Terraform state files (อาจมี secrets)

- Database passwords

- Shell history (bash, zsh)

- Claude AI และ Kiro IDE settings

เวอร์ชันที่ปลอดภัย

| เวอร์ชัน | สถานะ |

|---|---|

| node-ipc@9.1.6 | อันตราย — ลบทันที |

| node-ipc@9.2.3 | อันตราย — ลบทันที |

| node-ipc@12.0.1 | อันตราย — ลบทันที |

| node-ipc@9.2.1 | ปลอดภัย |

| node-ipc@12.0.0 | ปลอดภัย |

ผลกระทบต่อไทย

อุตสาหกรรม tech ในประเทศไทยมีนักพัฒนา Node.js จำนวนมาก โดยเฉพาะบริษัท startup, fintech และ software house ที่ใช้ npm เป็นหลัก node-ipc มียอดดาวน์โหลดสูงมากและถูกใช้เป็น dependency ทั้งทางตรงและทางอ้อม

นักพัฒนาควรตรวจสอบ package-lock.json ทันทีว่ามีเวอร์ชันที่เป็นอันตรายหรือไม่ และหาก credentials อาจถูกขโมย ควร rotate ทุก key และ token ที่เกี่ยวข้อง