สรุปสั้น

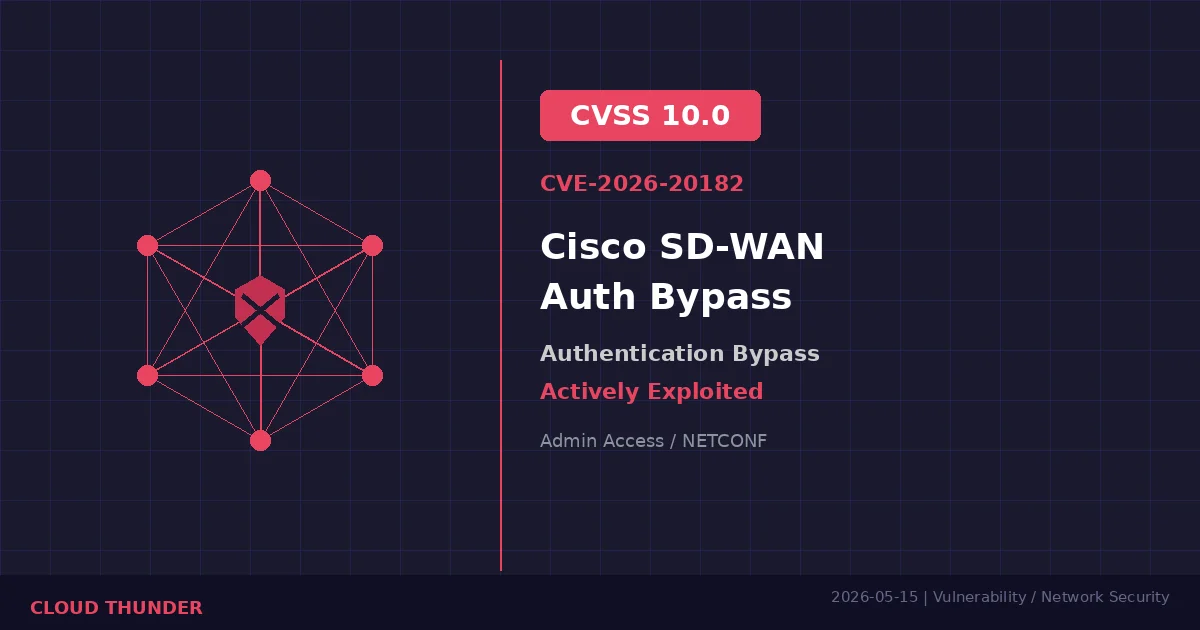

เมื่อวันที่ 14 พฤษภาคม 2569 Cisco ออกแพตช์แก้ไขช่องโหว่ CVE-2026-20182 ซึ่งมีคะแนนความรุนแรงสูงสุด CVSS 10.0

กระทบ Cisco Catalyst SD-WAN Controller (เดิมคือ vSmart) และ Cisco Catalyst SD-WAN Manager (เดิมคือ vManage)

โดย Cisco ยืนยันว่าพบ การโจมตีจริงในวงจำกัด ตั้งแต่เดือนพฤษภาคม 2569

ช่องโหว่นี้เปิดให้ผู้โจมตีข้ามการยืนยันตัวตนผ่านบริการ vdaemon (พอร์ต DTLS/UDP 12346) ได้ทั้งหมด

เมื่อเจาะสำเร็จจะได้สิทธิ์ระดับ Admin สามารถเข้าถึง NETCONF และเปลี่ยนแปลง configuration เครือข่าย SD-WAN ได้ตามต้องการ

ช่องโหว่นี้ถูกค้นพบโดยทีม Rapid7 และกระทบทุกรูปแบบ deployment ทั้ง On-Prem, Cloud-Pro, Cloud Managed และ FedRAMP

ช่องโหว่คืออะไร

ช่องโหว่อยู่ในกลไก peering authentication ของ SD-WAN Controller ผู้โจมตีจากระยะไกลที่ไม่ต้องยืนยันตัวตน สามารถส่ง request ที่ถูกสร้างขึ้นมาเป็นพิเศษไปยังบริการ vdaemon ผ่านพอร์ต DTLS (UDP 12346) เพื่อ:

- ข้ามการยืนยันตัวตนทั้งหมด

- เข้าสู่ระบบในฐานะบัญชีผู้ใช้ภายในที่มีสิทธิ์สูง

- เข้าถึง NETCONF เพื่อเปลี่ยนแปลง configuration ของเครือข่าย SD-WAN ทั้งหมด

ช่องโหว่นี้ถูกค้นพบโดยทีม Rapid7 และเป็นคนละจุดกับ CVE-2026-20127 ที่เคยพบก่อนหน้านี้ แม้จะอยู่ใน component เดียวกัน

ระบบที่ได้รับผลกระทบ

- Cisco Catalyst SD-WAN Controller / Manager ทุกรูปแบบการ deploy ได้แก่ On-Prem, Cloud-Pro, Cloud (Cisco Managed) และ Government (FedRAMP)

ผลกระทบต่อไทย

Cisco SD-WAN เป็นโซลูชันเครือข่ายที่ใช้กันอย่างแพร่หลายในองค์กรขนาดใหญ่และหน่วยงานรัฐของไทย ทั้งธนาคาร โทรคมนาคม และหน่วยงานโครงสร้างพื้นฐานสำคัญ หากระบบ SD-WAN Controller เปิดให้เข้าถึงจากอินเทอร์เน็ต ความเสี่ยงจะสูงมาก เพราะผู้โจมตีสามารถเข้าควบคุมการตั้งค่าเครือข่ายทั้งหมดได้

คำแนะนำเร่งด่วน

- อัปเดตแพตช์ทันที จาก Cisco Security Advisory

- ตรวจสอบ log ที่

/var/log/auth.logว่ามีAccepted publickey for vmanage-adminจาก IP ที่ไม่รู้จักหรือไม่ - ตรวจสอบ peering event ที่ผิดปกติ เช่น peer connection จาก IP แปลก หรือเกิดขึ้นในเวลาที่ไม่ปกติ

- จำกัดการเข้าถึง พอร์ต UDP 12346 จากอินเทอร์เน็ต